0 ę²čį

ļSų°╗ź┬ōŠW╚šą┬į┬«ÉĄ─░lš╣║═Ų¾śI╝»łFą┼Žó╗»š¹║ŽĄ─╝ėÅŖŻ¼Ų¾śIŠWĮjæ¬ė├Ą─ĘČć·į┌▓╗öÓöU┤¾Ż¼═©▀^ÅVė“ŠWīŹ¼F╝»łFā╚▓┐┘Yį┤╣▓ŽĒĪóĮyę╗╣▄└ĒĄ╚Ż¼Ų¾śIą┼Žó╗»ŠWĮj▓╗į┘╩Ūå╬╝āęŌ┴x╔ŽĄ─IntranetŻ¼Č°Ė³ČÓĄ─ät╩Ū╗∙ė┌InternetĄ─ŠWĮj║═æ¬ė├ĪŻĄ½ŠWĮjķ_Ę┼Ą─═¼ĢrŻ¼Ä¦üĒĄ─░▓╚½å¢Ņ}Š═Ė³╝ėć└Š■┴╦Ż¼Ė„ĘN░▓╚½å¢Ņ}╚ń▓ĪČŠĪó╣źō¶║═╚ļŪųĄ╚ęčĮøę²Ų┴╦╚╦éāĄ─Ė▀Č╚ųžęĢĪŻ

1 ╩»╗»MES░lš╣Ė┼╩÷

«öĮ±╩»╗»Ų¾śIŲš▒ķ▓╔ė├╗∙ė┌ERPŻ»SCMŻ¼MES║═PCS╚²īė╝▄śŗĄ─╣▄┐žę╗¾w╗»ą┼Žó─Żą═Ż¼MES╠Äė┌Ų¾śIą┼ŽóŽĄĮyERPŻ»SCM║═▀^│╠┐žųŲŽĄĮyĄ─ųąķg╬╗ų├ĪŻMESį┌š¹éĆą┼ŽóŽĄĮyųąų„ę¬ō·«ö┴╦ā╔éĆĘĮ├µĄ─ųžę¬ū„ė├Ż║ę╗╩ŪöĄō■ļpŽ“═©Ą└Ą─ū„ė├ĪŻ╝┤═©▀^MESĄ─īŹ╩®Ż¼┐╔ęįėąą¦ÅøčaŲ¾śIPCSīė╝░ERPŻ»SCMīėų«å¢Ą─öĄō■ķgŽČŻ¼ė╔Ž┬ų┴╔ŽŻ¼═©▀^ī”ĄūīėPCSīėöĄō■Ą─╦č╝»Īó┤µā”╝░ąŻš²Ż¼Į©┴ó▀^│╠┐žųŲöĄō■īė┤╬╔ŽĄ─öĄūų╗»╣żÅSŻ¼ĮY║Ž╔·«aš{Č╚īė┤╬╔ŽĄ─š{Č╚╩┬╝■ą┼ŽóöĄō■Ą╚Ż¼×ķ╔ŽīėERPŻ»SCMėŗäØ╣▄└Ēīė╠ß╣®£╩┤_Įyę╗Ą─╔·«aöĄō■Ż╗ė╔╔Žų┴Ž┬Ż¼═©▀^ī”īŹĢr╔·«aöĄō■Ą─┐éĮYŻ¼╔ŽīėERPŻ»SCMīė┐╔ęįĖ∙ō■╬┤üĒėåå╬╝░¼FļAČ╬╔·«aĀŅørš{š¹╔·«aėŗäØŻ¼Ž┬░lMESīė▀MąąėŗäØĄ─ĘųĮŌ╝░«a╔·š{Č╚ųĖ┴ŅŻ¼ėąą¦ųĖī¦Ų¾śI╔·«a╗ŅäėĪŻę“┤╦Ż¼MESį┌öĄō■īė├µ╔ŽŻ¼ŲĄĮ┴╦£Ž═©PCSīė║═ERPŻ»SCMīėĄ─ś“┴║ū„ė├Ż¼▓ó▒ŻūC┴╦╔·«aöĄō■Īóš{Č╚╩┬╝■Ą╚ą┼ŽóĄ─ę╗ų┬ąį╝░£╩┤_ąįĪŻ┴Ēę╗ĘĮ├µŻ¼╔·«a╗ŅäėĄ─Å═ļsąį«a╔·┴╦║▄ČÓīŹļHĄ─ė├æ¶ąĶŪ¾Ż¼×ķ┴╦ØMūŃ▀@ą®ė├æ¶ąĶŪ¾Ż¼MESę▓┐╔ęįęĢ×ķę╗éĆ╣”─▄─ŻēKĄ─╝»║ŽĪŻ

ć°ā╚¤Æ╗»Ų¾śIÅ─1999─Ļķ_╩╝Ż¼ų▓ĮęŌūRĄĮMESĄ─ķ_░l╝░īŹ╩®╣żū„ī”ė┌╣żÅSą┼Žó╗»Į©įOĄ─ųžę¬ąįŻ¼▀@éĆ▀^│╠ų„ę¬Ęų×ķā╔éĆļAČ╬Ż║¤Æ╗»Ų¾śIų„ę¬ę└ō■īŹļH╔·«aæ¬ė├ąĶŪ¾Ż¼į┌╣żÅSķ_░līŹ╩®ę╗ą®¬Ü┴óĘŪŽĄĮy╗»Ą─MES─ŻēK(└²╚ńŻ║öĄō■š¹║Ž┼c╬’┴ŽŲĮ║ŌŽĄĮyĄ╚)Ż╗¤Æ╗»Ų¾śIķ_╩╝ūóųžMESĄ─═Ļš¹ąįŻ¼į┌PCSŽĄĮy╔Ž╝▄įOĮyę╗Ą─╣żÅSīŹĢrŻ»ĻPŽĄöĄō■ŲĮ┼_Ż¼Ž“╔Ž▀BĮėERPŻ»SCMŽĄĮyŻ¼ą╬│╔═Ļš¹Ą─Ų¾śIŠC║Žūįäė╗»ŽĄĮy╚²īėĮYśŗŻ¼į┌╔·«a╗ŅäėĘĮ├µĄ─ė├æ¶ąĶŪ¾═©▀^╣”─▄─ŻēKĄ─╝▄śŗ╝░īŹ╩®Ą├ĄĮĮŌøQĪŻęįųą╩»ė═Ą─¤Æ╗»Ų¾śI×ķ└²Ż¼2004─Ļųą╩»ė═MESĒŚ─┐š²╩ĮåóäėęįüĒŻ¼─┐Ū░╚²Ų┌╣żū„ė┌2008─Ļį┌╚½ąąśIš╣ķ_ĪŻ

2 MES┐žųŲŠWĮj░▓╚½

2Ż«1 ā╔ŠW╚┌║Ž

╗∙ė┌╣▄┐žę╗¾w╗»Ą─ų„ī¦╦╝ŽļŻ¼╩»╗»MESĄ─║╦ą─╣”─▄╩Ū╗∙ė┌īŹĢröĄō■ÄņĄ─╔·«aš{Č╚╣▄└ĒŻ¼▓óęįīŹ¼Fī”┐žųŲŽĄĮyĄ─öĄō■▓╔╝»ū„×ķ▒žę¬Ū░╠ߌl╝■ĪŻ▀@ęŌ╬Čų°▀\ąąMESĄ─ą┼ŽóŠWĮj▒žĒÜę¬īŹ¼F┼c┐žųŲŠWĮjų«ķgĄ─öĄō■Į╗ōQĪŻ┤╦ĢrŻ¼PCSīėĄ─┐žųŲŠWĮję▓▓╗į┘ęįę╗éƬÜ┴óĄ─ŠWĮj▀\ąąŻ¼Č°ę¬┼cą┼ŽóŠWĮj╗ź═©Īó╗ź┬ōĪŻ

ā╔ŠW╚┌║ŽŻ¼×ķ╬ęéāį┌Į©įOMESĢrĦüĒą┬Ą─╦╝┐╝Ż¼╝╚▓╗─▄į┘īó┐žųŲŠWĮj┼cMESĖŅ┴čķ_üĒĪŻ╠žäe╩ŪÅ─ŠWĮj░▓╚½Ą─ĮŪČ╚Ż¼┐žųŲŠWĮjęčĮø│╔×ķMESĄ─ę╗▓┐ĘųŻ¼▒žĒÜ═©▒P┐╝æ]ĪŻ

2Ż«2 ┐žųŲŠWĮjķ_Ę┼ąį

ęį╩»╗»ų„┴„┐žųŲŽĄĮyDCS×ķ└²Ż¼▀^╚źĄ─DCSÅS╔╠╗∙▒Š╔Ž╩Ūęįūįų„ķ_░l×ķų„Ż¼╠ß╣®Ą─ŽĄĮyę▓╩Ūūį╝║Ą─ŽĄĮyĪŻ«öĮ±Ą─DCSÅS╔╠Ė³ÅŖš{ķ_Ę┼ŽĄĮy╝»│╔ąįŻ¼╝Ŗ╝Ŗ░čDCSĄ─Ė„éĆĮM│╔▓┐Ęų▓╔ė├Ą┌╚²ĘĮ╝»│╔ĘĮ╩Į╗“OEMĘĮ╩ĮŻ¼į┌ą┬ę╗┤·DCSĄ─▓┘ū„šŠųąŻ¼Äū║§ŪÕę╗╔½▓╔ė├PC+WindowsĄ─╝╝ąg╝▄śŗŻ¼╩╣ė├æ¶Ą─═Č┘Y╝░ŠSūo│╔▒Š┤¾Ę∙ĮĄĄ═ĪŻ

═¼ĢrŻ¼DCSŠWĮj╝╝ągę▓│╩¼F│÷ķ_Ę┼Ą─╠žš„ĪŻ▀^╚źŻ¼ė╔ė┌═©ą┼╝╝ągŽÓī”┬õ║¾Ż¼ŠWĮj╝╝ągķ_Ę┼ąį╩Ū└¦ö_ė├æ¶Ą─ę╗éĆųžę¬å¢Ņ}ĪŻČ°«ö┤·ŠWĮj╝╝ągĪó▄ø╝■╝╝ągĄ─░lš╣×ķķ_Ę┼ŽĄĮy╠ß╣®┴╦┐╔─▄ĪŻŠWĮj╝╝ągķ_Ę┼ąį¾w¼Fį┌DCS┐╔ęįÅ─ČÓéĆīė├µ┼cĄ┌╚²ĘĮŽĄĮy╗ź┬ōŻ¼═¼Ģrų¦│ųČÓĘNŠWĮjģfūhĪŻ─┐Ū░į┌┼cŲ¾śI╣▄└Ēīėą┼ŽóŲĮ┼_╗ź┬ōĢrŻ¼┤¾ČÓ▓╔ė├╗∙ė┌TCP(UDP)Ż»IPģfūhĄ─ęį╠½ŠW═©ą┼╝╝ągŻ¼╩╣ė├OPCĄ╚ķ_Ę┼Įė┐┌ś╦£╩ĪŻ

2Ż«3 ┐žųŲŠWĮj░▓╚½┬®Č┤

2Ż«3Ż«1 ŠWĮj═©ą┼ģfūh░▓╚½┬®Č┤

ļSų°TCP(UDP)Ż»IPģfūh▒╗┐žųŲŠWĮjŲš▒ķ▓╔ė├Ż¼ŠWĮj═©ą┼ģfūh┬®Č┤å¢Ņ}ūāĄ├įĮüĒįĮ═╗│÷ĪŻTCPŻ»IPģfūh┤žūŅ│§įOėŗĄ─æ¬ė├ŁhŠ│╩Ū├└ć°ć°Ę└ŽĄĮyĄ─ā╚▓┐ŠWĮjŻ¼▀@ę╗ŠWĮj╩Ū╗źŽÓą┼╚╬Ą─Ż¼ę“┤╦╦³įŁ▒Šų╗┐╝æ]╗ź═©╗ź┬ō║═┘Yį┤╣▓ŽĒĄ─å¢Ņ}Ż¼▓ó╬┤┐╝æ]ę▓¤oĘ©╝µ╚▌ĮŌøQüĒūįŠWĮjųą║═ŠWļHķgĄ─┤¾┴┐░▓╚½å¢Ņ}ĪŻ

a)╚▒Ę”ī”ė├æ¶╔ĒĘ▌Ą─ĶbäeĪŻTCPŻ»IPĄ─ÖCųŲąį┬®Č┤ų«ę╗╩Ū╚▒Ę”ī”═©ą┼ļpĘĮšµīŹ╔ĒĘ▌Ą─ĶbäeÖCųŲĪŻė╔ė┌TCPŻ»IP╩╣ė├IPĄžųĘū„×ķŠWĮj╣سcĄ─╬©ę╗ś╦ūRŻ¼Č°IPĄžųĘĄ─╩╣ė├║═╣▄└Ēėų┤µį┌║▄ČÓå¢Ņ}Ż¼ę“Č°ę╗ĘĮ├µ║▄╚▌ęūī¦ų┬IPĄžųĘĄ─▒®┬ČŻ¼┴Ēę╗ĘĮ├µIPĄžųĘ║▄╚▌ęū▒╗é╬įņ║═Ė³Ė─ĪŻ

b)╚▒Ę”ī”┬Ęė╔ģfūhĄ─ĶbäešJūCĪŻTCPŻ»IPį┌IPīė╔Ž╚▒Ę”ī”┬Ęė╔ģfūhĄ─░▓╚½šJūCÖCųŲŻ¼ī”┬Ęė╔ą┼Žó╚▒Ę”Ķbäe┼c▒ŻūoŻ¼ę“┤╦┐╔ęį═©▀^╗ź┬ōŠWŻ¼└¹ė├┬Ęė╔ą┼Žóą▐Ė─ŠWĮjé„▌ö┬ĘÅĮŻ¼š`ī¦ŠWĮjĘųĮMé„▌öĪŻ

c)TCPŻ»UDPūį╔Ē╚▒Ž▌ĪŻTCPŻ»IPģfūh┤žęÄČ©┴╦TCPŻ»UDP╩Ū╗∙ė┌IPģfūh╔ŽĄ─é„▌öģfūhŻ¼TCPĘųČ╬║═UDPöĄō■░³╩ŪĘŌčb│╔IP░³į┌ŠW╔Žé„▌öĄ─Ż¼│²┴╦┐╔─▄├µI┼RIPīė╦∙ė÷ĄĮĄ─░▓╚½═■├{═ŌŻ¼▀Ć┤µį┌TCPŻ»UDPīŹ¼FųąĄ─░▓╚½ļ[╗╝ĪŻ

2Ż«3Ż«2 ▓┘ū„ŽĄĮy░▓╚½┬®Č┤

PC+WindowsĄ─╝╝ąg╝▄śŗ¼Fęč│╔×ķ┐žųŲŽĄĮy╔Ž╬╗ÖCŻ»▓┘ū„šŠĄ─ų„┴„ĪŻČ°į┌┐žųŲŠWĮjųąŻ¼╔Ž╬╗ÖCŻ»▓┘ū„šŠ╩ŪīŹ¼F┼cMES═©ą┼Ą─ų„ꬊWĮjĮY³cŻ¼ę“┤╦Ųõ▓┘ū„ŽĄĮyĄ─┬®Č┤Š═│╔×ķ┴╦š¹éĆ┐žųŲŠWĮją┼Žó░▓╚½ųąĄ─ę╗éĆ▒Ī╚§Łh╣ØĪŻ

2Ż«3Ż«3 æ¬ė├▄ø╝■░▓╚½┬®Č┤

╠Äė┌æ¬ė├īėĄ─æ¬ė├▄ø╝■«a╔·Ą─┬®Č┤╩ŪūŅų▒ĮėĪóūŅų┬├³Ą─ĪŻę╗ĘĮ├µ▀@╩Ūę“×ķæ¬ė├▄ø╝■ą╬╩ĮČÓśėŻ¼║▄ļyą╬│╔Įyę╗Ą─Ę└ūoęÄĘČęįæ¬ī”░▓╚½å¢Ņ}Ż╗┴Ēę╗ĘĮ├µūŅć└ųžĄ─╩ŪŻ¼«öæ¬ė├▄ø╝■├µŽ“ŠWĮjæ¬ė├ĢrŻ¼Š═▒žĒÜķ_Ę┼Ųõæ¬ė├Č╦┐┌ĪŻ

─┐Ū░║┌┐═╣źō¶æ¬ė├▄ø╝■┬®Č┤│Żė├Ą─ĘĮĘ©╩ŪĪ░ŠÅø_ģ^ęń│÷Ī▒Ż¼╦³═©▀^Ž“┐žųŲĮKČ╦░l╦═É║ęŌöĄō■░³üĒ½@╚Ī┐žųŲÖÓĪŻę╗Ą®½@╚Ī┐žųŲÖÓŻ¼╣źō¶š▀Š═┐╔ęį╚ńį┌▒ŠĄžę╗śė╚ź▓┘┐ž▀h│╠▓┘ū„šŠ╔ŽĄ─▒O┐ž▄ø╝■Ż¼ą▐Ė─┐žųŲģóöĄĪŻ

2Ż«4 ┐žųŲŠWĮj░▓╚½ļ[╗╝

┐žųŲŠWĮjĄ─░▓╚½┬®Č┤▒®┬Č┴╦š¹éĆ┐žųŲŽĄĮy░▓╚½Ą─┤Ó╚§ąįĪŻė╔ė┌ŠWĮj═©ą┼ģfūhĪó▓┘ū„ŽĄĮyĪóæ¬ė├▄ø╝■Īó░▓╚½▓▀┬į╔§ų┴ė▓╝■╔Ž┤µį┌Ą─░▓╚½╚▒Ž▌Ż¼Å─Č°╩╣Ą├╣źō¶š▀─▄ē“į┌╬┤╩┌ÖÓĄ─ŪķørŽ┬įLå¢║═▓┘┐ž┐žųŲŠWĮjŽĄĮyŻ¼ą╬│╔┴╦Š▐┤¾Ą─░▓╚½ļ[╗╝ĪŻ┐žųŲŠWĮjŽĄĮyĄ─░▓╚½ąį═¼śėĘ¹║ŽĪ░─Š═░įŁätĪ▒Ż¼Ųõš¹¾w░▓╚½ąį▓╗į┌ė┌ŲõūŅÅŖ╠ÄŻ¼Č°╚ĪøQė┌ŽĄĮyūŅ▒Ī╚§ų«╠ÄŻ¼╝┤░▓╚½┬®Č┤╦∙øQČ©ĪŻų╗ę¬▀@éĆ┬®Č┤▒╗░l¼FŻ¼ŽĄĮyŠ═ėą┐╔─▄│╔×ķŠWĮj╣źō¶Ą─Ā▐╔³ŲĘĪŻų„ę¬░▓╚½ļ[╗╝ėąęįŽ┬ÄūĘNĪŻ

2Ż«4Ż«1 ╚ļŪų

ŽĄĮy▒╗╚ļŪų╩ŪŽĄĮy│ŻęŖĄ─ę╗ĘN░▓╚½ļ[╗╝ĪŻ║┌┐═Ūų╚ļėŗ╦ŃÖC║═ŠWĮj┐╔ęįĘŪĘ©╩╣ė├ėŗ╦ŃÖC║═ŠWĮj┘Yį┤Ż¼╔§ų┴╩Ū═Ļ╚½šŲ┐žėŗ╦ŃÖC║═ŠWĮjĪŻ

┐žųŲŠWĮjĄ─ėŗ╦ŃÖCĮKČ╦║═ŠWĮj═∙═∙┐╔ęį┐žųŲųT╚ń┤¾ą═╗»╣żčbų├Īó╣½ė├╣ż│╠įOéõŻ¼╔§ų┴║╦ļŖšŠ░▓╚½ŽĄĮyĄ╚┤¾ą═╣ż│╠╗»įOéõĪŻ║┌┐═ę╗Ą®┐žųŲįōŽĄĮyŻ¼ī”ŽĄĮyįņ│╔ę╗ą®ģóöĄĄ─ą▐Ė─Ż¼Š═┐╔─▄ī¦ų┬╔·«a▀\ąąĄ─░c»łĪŻļSų°Į³ą®─ĻüĒįĮüĒįĮČÓĄ─┐žųŲŠWĮjĮė╚ļĄĮ╗ź┬ōŠW«öųąŻ¼▀@ĘN┐╔─▄ąįŠ═įĮüĒįĮ┤¾ĪŻ

2Ż«4Ż«2 Š▄Į^Ę■äš╣źō¶

╩▄ĄĮŠ▄Į^Ę■äš╣źō¶╩Ūę╗ĘN╬Ż║”║▄┤¾Ą─░▓╚½ļ[╗╝ĪŻ│ŻęŖĄ─┴„┴┐ą═╣źō¶╚ńPing FloodingŻ¼UDPFloodingĄ╚Ż¼ęį╝░│ŻęŖĄ─▀BĮėą═╣źō¶╚ńSYNFloodingŻ¼ACK FloodingĄ╚Ż¼═©▀^Ž¹║─ŽĄĮyĄ─┘Yį┤Ż¼╚ńŠWĮjĦīÆĪó▀BĮėöĄĪóCPU╠Ä└Ē─▄┴”Ą╚╩╣Ą├š²│ŻĄ─Ę■äš╣”─▄¤oĘ©▀MąąĪŻŠ▄Į^Ę■äš╣źō¶ļyęįĘ└ĘČĄ─įŁę“╩Ū╦³Ą─╣źō¶ī”Ž¾ĘŪ│ŻŲš▒ķŻ¼Å─Ę■äšŲ„ĄĮĖ„ĘNŠWĮjįOéõ╚ń┬Ęė╔Ų„ĪóĮ╗ōQÖCĪóĘ└╗ē”Ą╚Č╝┐╔ęį▒╗Š▄Į^Ę■äš╣źō¶ĪŻ┐žųŲŠWĮję╗Ą®įŌ╩▄ć└ųžĄ─Š▄Į^Ę■äš╣źō¶Š═Ģ■ī¦ų┬▓┘ū„šŠĄ─Ę■äš░c»łŻ¼┼c┐žųŲŽĄĮyĄ─═©ą┼═Ļ╚½ųąöÓĄ╚ĪŻ

2Ż«4Ż«3 ▓ĪČŠ┼cÉ║ęŌ┤·┤a

▓ĪČŠĄ─Ę║×E╩Ū┤¾╝ęėą─┐╣▓Č├Ą─ĪŻ╚½Ū“ĘČć·ā╚Ż¼├┐─ĻČ╝Ģ■░l╔·öĄ┤╬┤¾ęÄ─ŻĄ─▓ĪČŠ▒¼░lĪŻ─┐Ū░╚½Ū“ęč░l¼FöĄ╚fĘN▓ĪČŠŻ¼▓óŪę▀Ćį┌ęį├┐╠ņöĄ╩«ėÓĘNĄ─╦┘Č╚į÷ķLĪŻ│²┴╦é„ĮyęŌ┴x╔ŽĄ─Š▀ėąūį╬ęÅ═ųŲ─▄┴”Ą½▒žĒÜ╝─╔·į┌Ųõ╦¹īŹė├│╠ą“ųąĄ─▓ĪČŠ═ŌŻ¼Ė„ĘNą┬ą═Ą─É║ęŌ┤·┤aę▓īė│÷▓╗ĖFŻ¼╚ńŽ▌┌ÕķTĪó▀ē▌ŗš©ÅŚĪó╠ž┬Õę┴─Š±RĪó╚õŽxĪóZombieĄ╚ĪŻą┬ą═Ą─É║ęŌ┤·┤aŠ▀ėąĖ³ÅŖĄ─é„▓ź─▄┴”║═ŲŲē─ąįĪŻ└²╚ń╚õŽxŻ¼ģs┐╔ęįūį╬ę¬Ü┴ó═Ļ│╔ęįŽ┬▀^│╠Ż║

a)▓ķšę▀h│╠ŽĄĮyŻ║─▄ē“═©▀^Öz╦„ęč▒╗╣źŽ▌Ą─ŽĄĮyĄ─ŠWĮjÓÅŠė┴ą▒Ē╗“Ųõ╦¹▀h│╠ŽĄĮyĄžųĘ┴ą▒Ēšę│÷Ž┬ę╗éĆ╣źō¶ī”Ž¾ĪŻ

b)Į©┴ó▀BĮėŻ║─▄ē“═©▀^Č╦┐┌Æ▀├ĶĄ╚▓┘ū„▀^│╠ūįäė║═▒╗╣źō¶ī”Ž¾Į©┴ó▀BĮėŻ¼╚ńTelnet▀BĮėĄ╚ĪŻ

C)īŹ╩®╣źō¶Ż║─▄ē“ūįäėīóūį╔Ē═©▀^ęčĮøĮ©┴óĄ─▀BĮėÅ═ųŲĄĮ▒╗╣źō¶Ą─▀h│╠ŽĄĮyŻ¼▓ó▀\ąą╦³ĪŻę╗Ą®ėŗ╦ŃÖC║═ŠWĮj╚Š╔Ž┴╦É║ęŌ┤·┤aŻ¼░▓╚½å¢Ņ}Š═▓╗┐╔▒▄├ŌĪŻ

2Ż«5 │ŻęÄŠWĮj░▓╚½╝╝ąg

╩»╗»Ų¾śIļSų°ą┼ŽóŽĄĮyĄ─▓╗öÓ░lš╣Ż¼┤¾┴┐IT╝╝ąg▒╗ę²╚ļŻ¼═¼Ģrę▓░³└©Ė„ĘNITŠWĮj░▓╚½╝╝ągĪŻ─┐Ū░ęįMES×ķ┤·▒ĒĄ─ą┼ŽóŽĄĮyį┌īŹ¼F┐žųŲŠWĮjĮė╚ļą┼ŽóŠWĮjĢrŻ¼ę▓╗∙▒ŠČ╝┐╝æ]┴╦ī”┐žųŲŠWĮjĄ─░▓╚½Ę└ūoĪŻĄ½─┐Ū░ī”┐žųŲŠWĮjĄ─Ę└ūoŻ¼┤¾▓┐Ęų▓╔ė├Ą─╩Ū│ŻęÄŠWĮj░▓╚½╝╝ągŻ¼ų„ę¬░³└©Ę└╗ē”Ż¼IDSŻ¼VPNŻ¼Ę└▓ĪČŠĄ╚ĪŻ▀@ą®╝╝ągų„ę¬├µŽ“╔╠ė├ŠWĮjæ¬ė├ĪŻ

į┌Ų¾śIĄ─ą┼Žó╗»ŽĄĮyųąŻ¼ė╔▐k╣½ŠWĮjĪó╣▄└ĒŠWĮjĮM│╔Ą─ą┼ŽóŠWĮj┼c╔╠ė├ŠWĮjĄ─▀\ŠS╠ž³c▒╚▌^ŽÓ╦ŲŻ¼ę“┤╦▓╔ė├│ŻęÄŠWĮj░▓╚½╝╝ąg╩Ū▀m║ŽĄ─ĪŻČ°┐žųŲŠWĮj╠ž³cätėą║▄┤¾▓╗═¼ĪŻ

┐žųŲŠWĮj╩Ū┐žųŲŽĄĮy╚ńDCSĖ„▓┐╝■ģf═¼╣żū„Ą─═©ą┼ŠWĮjĪŻ┐žųŲŽĄĮyžōž¤ī”╔·«ačbų├Ą─▀B└m▓╗å¢öÓĄž╔·«a┐žųŲŻ¼ę“┤╦┐žųŲŠWĮj═¼śėŠ▀ėą▀B└m▓╗┐╔ķgöÓĄ─Ė▀┐╔┐┐ąįę¬Ū¾ĪŻ┴Ēę╗ĘĮ├µŻ¼┐žųŲŠWĮję▓╩Ū▓┘ū„╚╦åTī”┐žųŲŽĄĮyīŹĢrŽ┬░l┐žųŲųĖ┴ŅĄ─ųžę¬═ŠÅĮŻ¼╦∙ęį┐žųŲŠWĮjėųŠ▀ėą▓╗┐╔čė▀tĄ─Ė▀īŹĢrąįę¬Ū¾ĪŻ═©▀^▒╚▌^╔╠ė├ŠWĮj┼c┐žųŲŠWĮjĄ─▓Ņ«É┐╔ęį░l¼FŻ¼│ŻęÄĄ─ITŠWĮj░▓╚½╝╝ągČ╝▓╗╩ŪīŻķTßśī”┐žųŲŠWĮjąĶŪ¾įOėŗĄ─Ż¼ė├į┌┐žųŲŠWĮj╔ŽŠ═Ģ■┤µį┌║▄ČÓŠųŽ▐ąįĪŻ

▒╚╚ńĘ└╗ē”«aŲĘŻ¼─┐Ū░╗∙▒Š╩Ūęį░³▀^×V╝╝ąg×ķ╗∙ĄAĄ─Ż¼╦³ūŅ┤¾Ą─ŠųŽ▐ąįį┌ė┌▓╗─▄▒ŻūC£╩įSĘ┼ąąĄ─öĄō■Ą─░▓╚½ąįĪŻĘ└╗ē”═©▀^Š▄Į^Ę┼ąą▓óüGŚēöĄō■░³üĒīŹ¼Fūį╝║Ą─░▓╚½ÖCųŲĪŻĄ½Ę└╗ē”¤oĘ©▒ŻūC£╩įSĘ┼ąąöĄō■Ą─░▓╚½ąįĪŻÅ─īŹļHæ¬ė├üĒ┐┤Ż¼Ę└╗ē”▌^×ķ├„’@Ą─ŠųŽ▐ąį░³└©ęįŽ┬ÄūĘĮ├µŻ║

a)Ę└╗ē”▓╗─▄ūĶų╣Ėą╚Š▓ĪČŠĄ─│╠ą“║═╬─╝■Ą─é„▌öĪŻ

b)Ę└╗ē”▓╗─▄Ę└ĘČ╚½ą┬Ą─═■├{Ż¼Ė³▓╗─▄Ę└ų╣┐╔Įėė|Ą─╚╦×ķ╗“ūį╚╗Ą─ŲŲē─ĪŻ

C)Ę└╗ē”▓╗─▄Ę└ų╣ė╔ūį╔Ē░▓╚½┬®Č┤ę²ŲĄ─═■├{ĪŻ

d)Ę└╗ē”ī”ė├æ¶▓╗═Ļ╚½═Ė├„Ż¼ĘŪīŻśIė├æ¶ļyęį╣▄└Ē║═┼õų├Ż¼ęūįņ│╔░▓╚½┬®Č┤ĪŻ

e)Ę└╗ē”║▄ļy×ķė├æ¶į┌Ę└╗ē”ā╚═Ō╠ß╣®ę╗ų┬Ą─░▓╚½▓▀┬įŻ¼▓╗─▄Ę└ų╣└¹ė├ś╦£╩ŠWĮjģfūhųąĄ─╚▒Ž▌▀MąąĄ─╣źō¶Ż¼ę▓▓╗─▄Ę└ų╣└¹ė├Ę■äšŲ„ŽĄĮy┬®Č┤╦∙▀MąąĄ─╣źō¶ĪŻ

f)ė╔ė┌Ę└╗ē”įOų├į┌ā╚ŠW┼c═ŌŠW═©ą┼Ą─ą┼Ą└╔ŽŻ¼▓ół╠ąąęÄČ©Ą─░▓╚½▓▀┬įŻ¼╦∙ęįĘ└╗ē”į┌╠ß╣®░▓╚½Ę└ūoĄ─═¼ĢrŻ¼ę▓ūā│╔┴╦ŠWĮj═©ą┼Ą─Ų┐ŅiŻ¼╩╣ŠWĮjé„▌öčėĢrŻ¼╚ń╣¹Ę└╗ē”│÷¼Få¢Ņ}Ż¼─Ū├┤ā╚▓┐ŠWĮjŠ═Ģ■╩▄ĄĮć└ųž═■├{ĪŻ

g)Ę└╗ē”āH╠ß╣®┤ų┴ŻČ╚Ą─įLå¢┐žųŲ─▄┴”Ż¼╦³▓╗─▄Ę└ų╣öĄō■“īäė╩ĮĄ─╣źō¶ĪŻ┴Ēę╗ĘĮ├µŻ¼Ę└╗ē”ė╔ė┌Ųõūį╔ĒÖC└ĒĄ─įŁę“Ż¼▀Ć┤µį┌║▄ČÓŽ╚╠ņ▓╗ūŃŻ¼ų„ę¬░³└©Ż║

a)ė╔ė┌Ę└╗ē”▒Š╔Ē╩Ū╗∙ė┌TCPŻ»IPģfūh¾wŽĄīŹ¼FĄ─Ż¼╦∙ęį╦³¤oĘ©ĮŌøQTCPŻ»IPģfūh¾wŽĄųą┤µį┌Ą─┬®Č┤ĪŻ

b)Ę└╗ē”ų╗╩Ūę╗éĆ▓▀┬įł╠ąąÖCśŗŻ¼╦³▓ó▓╗ģ^Ęų╦∙ł╠ąąš■▓▀Ą─ī”ÕeŻ¼Ė³¤oĘ©┼ąäe│÷ę╗Śl║ŽĘ©š■▓▀╩Ūʱšµ╩Ū╣▄└ĒåTĄ─▒ŠęŌĪŻ

c)Ę└╗ē”¤oĘ©Å─┴„┴┐╔Ž┼ąäe──ą®╩Ūš²│ŻĄ─Ż¼──ą®╩Ū«É│ŻĄ─Ż¼ę“┤╦╚▌ęū╩▄ĄĮ┴„┴┐╣źō¶ĪŻ

d)Ę└╗ē”Ą─░▓╚½ąį┼cŲõ╦┘Č╚║═ČÓ╣”─▄│╔Ę┤▒╚ĪŻĘ└╗ē”Ą─░▓╚½ąįę¬Ū¾įĮĖ▀Ż¼ąĶę¬ī”öĄō■░³Öz▓ķĄ─ĒŚ─┐(╝┤Ę└╗ē”Ą─╣”─▄)Š═įĮČÓįĮ╝ÜŻ¼ī”CPU║═ā╚┤µĄ─Ž¹║─ę▓Š═įĮ┤¾Ż¼Å─Č°ī¦ų┬Ę└╗ē”Ą─ąį─▄Ž┬ĮĄŻ¼╠Ä└Ē╦┘Č╚£p┬²ĪŻ

e)Ę└╗ē”£╩įS─│ĒŚĘ■䚯¼ģs▓╗─▄▒ŻūCįōĘ■䚥─░▓╚½ąįŻ¼╦³ąĶę¬ė╔æ¬ė├░▓╚½üĒĮŌøQĪŻĘ└╗ē”š²╩Ūė╔ė┌▀@ą®╚▒Ž▌┼c▓╗ūŃŻ¼ī¦ų┬─┐Ū░▒╗╣źŲŲĄ─Äū┬╩ęčĮøĮėĮ³50ŻźĪŻ

3 ŠWĮjĖ¶ļx╝╝ąg╝░«aŲĘ

3Ż«1 ŠWĮjĖ¶ļx╝╝ąg

į┌Ę└╗ē”Ą─░lš╣▀^│╠ųąŻ¼╚╦éāūŅĮKęŌūRĄĮĘ└╗ē”į┌░▓╚½ĘĮ├µĄ─ŠųŽ▐ąįĪŻĖ▀ąį─▄ĪóĖ▀░▓╚½ąįĪóęūė├ąįĘĮ├µĄ─├¼Č▄ø]ėą║▄║├ĄžĮŌøQĪŻĘ└╗ē”¾wŽĄ╝▄śŗį┌Ė▀░▓╚½ąįĘĮ├µĄ─╚▒Ž▌Ż¼“ī╩╣╚╦éāūĘŪ¾Ė³Ė▀░▓╚½ąįĄ─ĮŌøQĘĮ░ĖŻ¼╚╦éāŲ┌═¹Ė³░▓╚½Ą─╝╝ąg╩ųČ╬Ż¼ŠWĮjĖ¶ļx╝╝ągæ¬▀\Č°╔·ĪŻ

ŠWĮjĖ¶ļx╝╝ąg╩Ū░▓╚½╩ął÷╔ŽĄ─ę╗éĆĘųų¦ĪŻį┌Įø▀^┬■ķLĄ─╩ął÷Ė┼─Ņ│╬ŪÕ║═╝╝ągč▌ūā▀M▓Įų«║¾Ż¼╩ął÷ūŅĮKĮė╩▄┴╦ŠWĮjĖ¶ļxŠ▀ėąūŅĖ▀Ą─░▓╚½ąįĪŻŠWĮjĖ¶ļx╝╝ągĮø▀^ķLĢrķgĄ─░lš╣Ż¼─┐Ū░ęčĮøĄĮ┴╦Ą┌╬Õ┤·╝╝ągĪŻĄ┌ę╗┤·▓╔ė├═Ļ╚½Ą─Ė¶ļx╝╝ągŻ¼īŹļH╔Ž╩ŪīóŠWĮj╬’└Ē╔ŽĄ─Ęųķ_Ż¼ą╬│╔ą┼Žó╣┬ŹuŻ╗Ą┌Č■┤·▓╔ė├ė▓╝■┐©Ė¶ļx╝╝ągŻ╗Ą┌╚²┤·▓╔ė├öĄō■▐D░lĖ¶ļx╝╝ągŻ╗Ą┌╦─┤·▓╔ė├┐šÜŌķ_ĻPĖ¶ļx╝╝ągŻ╗Ą┌╬Õ┤·▓╔ė├░▓╚½═©Ą└Ė¶ļx╝╝ągĪŻ

╗∙ė┌░▓╚½═©Ą└Ą─ūŅą┬Ė¶ļx╝╝ąg═©▀^īŻė├═©ą┼ė▓╝■║═īŻėą░▓╚½ģfūhĄ╚░▓╚½ÖCųŲŻ¼üĒīŹ¼Fā╚═Ō▓┐ŠWĮjĄ─Ė¶ļx║═öĄō■Į╗ōQŻ¼▓╗āHĮŌøQ┴╦ęįŪ░Ė¶ļx╝╝ąg┤µį┌Ą─å¢Ņ}Ż¼▓óėąą¦Ąž░čā╚═Ō▓┐ŠWĮjĖ¶ļxķ_üĒŻ¼Č°ŪęĖ▀ą¦ĄžīŹ¼F┴╦ā╚═ŌŠWöĄō■Ą─░▓╚½Į╗ōQĪŻ═Ė├„ų¦│ųČÓĘNŠWĮjæ¬ė├Ż¼│╔×ķ«öŪ░Ė¶ļx╝╝ągĄ─░lš╣ĘĮŽ“ĪŻŠWĮjĖ¶ļxĄ─ųĖī¦╦╝Žļ┼cĘ└╗ē”ę▓ėą║▄┤¾Ą─▓╗═¼Ż¼¾w¼Fį┌Ę└╗ē”Ą─╦╝┬Ę╩Ūį┌▒ŻšŽ╗ź┬ō╗ź═©Ą─Ū░╠ߎ┬Ż¼▒M┐╔─▄░▓╚½Ż╗Č°ŠWĮjĖ¶ļxĄ─╦╝┬Ę╩Ūį┌▒žĒÜ▒ŻūC░▓╚½Ą─Ū░╠ߎ┬Ż¼▒M┐╔─▄ų¦│ųöĄō■Į╗ōQŻ¼╚ń╣¹▓╗░▓╚½ätöÓķ_ĪŻ

ŠWĮjĖ¶ļx╝╝ągų„ę¬─┐ś╦╩ŪĮŌøQ─┐Ū░ą┼Žó░▓╚½ųąĄ─Ė„ĘN┬®Č┤Ż║▓┘ū„ŽĄĮy┬®Č┤ĪóTCPŻ»IP┬®Č┤Īóæ¬ė├ģfūh┬®Č┤Īóµ£┬Ę▀BĮė┬®Č┤Īó░▓╚½▓▀┬į┬®Č┤Ą╚Ż¼ŠWĮjĖ¶ļx╩Ū─┐Ū░╬©ę╗─▄ĮŌøQ╔Ž╩÷å¢Ņ}Ą─░▓╚½╝╝ągĪŻ

3Ż«2 ŠWĮjĖ¶ļx«aŲĘ

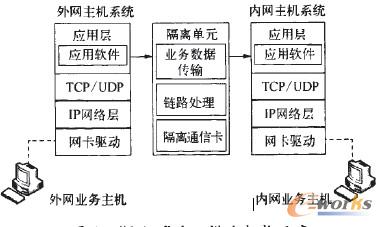

╗∙ė┌ŠWĮjĖ¶ļx╝╝ągĄ─ŠWĮjĖ¶ļx«aŲĘ╩Ū╗ź┬ōŠWĢr┤·Ą─«a╬’ĪŻ─┐Ū░Ż¼ęčĮøį┌╣żśIŅIė“ė├ė┌┐žųŲŠWĮj░▓╚½Ę└ūoĄ─ŠWĮjĖ¶ļx«aŲĘų„ę¬ėąŠWķlĪó╣żśIŠWĮj░▓╚½Ę└ūoŠWĻPĄ╚«aŲĘĪŻ▀@ą®«aŲĘ┤¾▓┐ĘųČ╝╩Ū╗∙ė┌ūŅą┬Ą─Ą┌╬Õ┤·Ė¶ļx╝╝ągķ_░l│÷üĒĄ─Ż¼Ųõų„ꬥ─╝╝ągįŁ└Ē╩ŪÅ─OSI─Żą═Ą─Ų▀īė╔Ž╚½├µöÓķ_ŠWĮj▀BĮėŻ¼═¼Ģr▓╔ė├Ī░2+1Ī▒Ą─╚²─ŻēK╝▄śŗŻ¼╚ńłD1╦∙╩ŠŻ¼╝┤ā╚ų├ėąā╔éĆų„ÖCŽĄĮyŻ¼║═ę╗éĆė├ė┌Į©┴ó░▓╚½═©Ą└┐╔Į╗ōQöĄō■Ą─Ė¶ļxå╬į¬ĪŻ▀@ĘN╝▄śŗ┐╔ęįīŹ¼F▀BĮėĄĮ═ŌŠW║═ā╚ŠWĄ─ā╔ų„ÖCų«ķg╩Ū═Ļ╚½ŠWĮjöÓķ_Ą─Ż¼Å─╬’└Ē╔Ž▀Mąą┴╦ŠWĮjĖ¶ļxŻ¼Ž¹│²┴╦öĄō■µ£┬ĘĄ─═©ą┼ģfūhŻ¼äāļx┴╦TCPŻ»IPģfūh║═æ¬ė├ģfūhŻ¼į┌░▓╚½Į╗ōQ║¾▀Mąą┴╦ģfūhĄ─╗ųÅ═║═ųžĮ©ĪŻ═©▀^TCPŻ»IPģfūhäāļx║═ųžĮ©╝╝ągŽ¹│²┴╦TCPŻ»IPģfūhĄ─┬®Č┤ĪŻį┌æ¬ė├īėī”æ¬ė├ģfūh▀Mąąäāļx║═ųžĮ©Ż¼Ž¹│²┴╦æ¬ė├ģfūh┬®Č┤Ż¼▓ó┐╔ßśī”æ¬ė├ģfūhīŹ¼Fę╗ą®╝Ü┴ŻČ╚Ą─įLå¢┐žųŲĪŻÅ─TCPŻ»IPĄ─OSIöĄō■─Żą═Ą─╦∙ėąŲ▀īėöÓķ_║¾Ż¼Š═┐╔ęįŽ¹│²─┐Ū░TCPŻ»IP┤µį┌Ą─╦∙ėą╣źō¶ĪŻ

łD1Ī░2+1Ī▒Ą─╚²─ŻēK╝▄śŗ╩ŠęŌ

a)ŠWķlĪŻŠWķlŅÉ«aŲĘšQ╔·▌^įńĪŻ«aŲĘūŅ│§╩Ūė├üĒĮŌøQ╔µ├▄ŠWĮj┼cĘŪ╔µ├▄ŠWĮjų«ķgĄ─░▓╚½öĄō■Į╗ōQå¢Ņ}ĪŻ║¾üĒŻ¼ŠWķlė╔ė┌ŲõĖ▀░▓╚½ąįŻ¼ķ_╩╝▒╗ÅVĘ║æ¬ė├ė┌š■Ė«Īó▄ŖĻĀĪóļŖ┴”ĪóĶFĄ└ĪóĮ╚┌ĪóŃyąąĪóūC╚»Īó▒ŻļUĪóČÉäšĪó║ŻĻPĪó├±║ĮĪó╔ń▒ŻĄ╚ČÓéĆąąśI▓┐ķTĪŻ

į┌╣żśIŅIė“Ż¼ŠWķlę▓ķ_╩╝Ą├ĄĮæ¬ė├║══ŲÅVĪŻĄ½│²┴╦ė├ė┌▐k╣½ŽĄĮy═ŌŻ¼«öė├ė┌Ė¶ļx┐žųŲŠWĮjĢrŻ¼ė╔ė┌ŠWķlę╗░ŃČ╝▓╗ų¦│ų╣żśI═©ą┼ś╦£╩╚ńOPCŻ¼ModbusŻ¼ė├æ¶ų╗─▄╩╣ė├ŲõTCPŻ»UDPČ©ųŲ╣”─▄ĪŻ▀@ĘNĘĮ╩ĮąĶę¬į┌▀BĮėŠWķlĄ─╔ŽĪóŽ┬ė╬į÷╝ėĮė┐┌ėŗ╦ŃÖC╗“┤·└ĒĘ■äšŲ„Ż¼▓óČ©ųŲ═©ą┼ģfūh▐DōQĮė┐┌▄ø╝■▓┼─▄īŹ¼F═©ą┼ĪŻ

b)╣żśIŠWĮj░▓╚½Ę└ūoŠWĻPĪŻįōŠWĻP╩ŪĮ³Äū─Ļą┬┼dĄ─ę╗ĘNīŻķTæ¬ė├ė┌╣żśIŅIė“Ą─ŠWĮjĖ¶ļx«aŲĘŻ¼╦³═¼śė▓╔ė├Ī░2+1Ī▒Ą─╚²─ŻēK╝▄śŗŻ¼ā╚ų├ļpų„ÖCŽĄĮyŻ¼Ė¶ļxå╬į¬═©▀^┐éŠĆ╝╝ągĮ©┴ó░▓╚½═©Ą└ęį░▓╚½ĄžīŹ¼F┐ņ╦┘öĄō■Į╗ōQĪŻ┼cŠWķl▓╗═¼Ą─╩ŪŻ¼╣żśIŠWĮj░▓╚½Ę└ūoŠWĻP╠ß╣®Ą─æ¬ė├īŻķTßśī”┐žųŲŠWĮjĄ─░▓╚½Ę└ūoŻ¼ę“┤╦╦³ų╗╠ß╣®┐žųŲŠWĮj│Żė├═©ą┼╣”─▄╚ńOPCŻ¼ModbusĄ╚Ż¼Č°▓╗╠ß╣®═©ė├╗ź┬ōŠW╣”─▄ĪŻę“┤╦╣żśIŠWĮj░▓╚½Ę└ūoŠWĻPĖ³▀m║Žė┌┐žųŲŠWĮjĄ─Ė¶ļxŻ¼Ą½▓╗▀m║Ž▐k╣½ŽĄĮyĪŻ

╣żśIŠWĮj░▓╚½Ę└ūoŠWĻP╩ŪŠWĮjĖ¶ļx╝╝ągæ¬ė├ė┌╣żśIŠWĮj░▓╚½Ę└ūoĄ─ę╗ĘNīŻśI╗»░▓╚½«aŲĘĪŻ

4 īŹ█`

4Ż«1 MES║åør

ųąć°╩»ė═ק¶ö─Š²R╩»╗»Ęų╣½╦ŠMESĒŚ─┐Å─2006─ĻåóäėŻ¼ų┴2008─ĻīŹ╩®═Ļ│╔▓ó│╔╣”╔ŽŠĆ═Č▀\ęįüĒŻ¼ŽĄĮy▀\ąąŲĮĘĆŻ¼ė├æ¶┐╔╩ņŠÜ╩╣ė├ŽĄĮy▀Mąą╔·«a▀\ąą▓┘ū„╣▄└ĒĪŻįōŽĄĮyĄ─Į©│╔Ż¼▀Mę╗▓Į╠ßĖ▀┴╦ą┼Žó╝╝ągī”Ž┬ė╬śI䚥─ų¦│ų─▄┴”║═╦«ŲĮŻ¼═¼Ģr▀_ĄĮ┴╦×ķŲ¾śIā×╗»┘Yį┤┼õų├Īó╠ßĖ▀š¹¾wą¦ęµ║═ŠC║ŽīŹ┴”░lō]ĘeśOū„ė├Ą──┐Ą─ĪŻ

4Ż«2 ┐žųŲŠWĮj░▓╚½ąįĖ─įņ

▓╔ė├Ęų▓╝╩ĮŠWĮjŻ¼═©▀^║╦ą─Į╗ōQÖCŻ¼▀BĮėČ■╝ēå╬╬╗Šųė“ŠWŻ¼Ū¦šūŠWĮj▀BĮėĄĮĖ„ÅSŻ¼░┘šūŠWĮj▀BĮėĄĮģRŠ█īėĪŻŠWĮj╗∙ĄAĀŅør┴╝║├Ż¼¼FėąĄ─ą┼ŽóŠWĮjęčĮø║Ł╔wŲ¾śI▐k╣½śŪģ^ė“║═Ė„éĆÅSģ^╝░╔·«a▄ćķgĪŻ╚½ÅSDCSų„ę¬čbų├Č╝ęčŠ▀éõöĄō■▓╔╝»Įė┐┌Ż¼▓╔ė├OPCś╦£╩ĪŻ├┐éĆ▄ćķgėąĮ╗ōQÖCŻ¼ŠWĮj▓╝ų├ĄĮ┴╦Ė„éĆ▐k╣½╩ęŻ¼║═DCSöĄō■▀B═©ĪŻ

MESĄ─īŹ╩®Ż¼╩╣Ą├DCSŻ»PLC┐žųŲŠWĮj║═ÅSā╚Ą─▐k╣½ŠWĮjų▒ĮėŽÓ▀BŻ¼▀@ĮoŠWĮj░▓╚½Ä¦üĒ┴╦ą┬Ą─ę¬Ū¾Ż¼╝┤╚ń║╬▒ŻūCā╔š▀ų«ķgĘĆČ©Īó┐╔┐┐é„▌ööĄō■Ą─═¼ĢrŻ¼ėų─▄ūŅ┤¾│╠Č╚ĄžŽ▐ųŲ▐k╣½ŽĄĮyŠWĮjī”DCSŻ»PLC┐žųŲŠWĮjįņ│╔Ą─▓╗┴╝ė░ĒæĪŻįŁMESį┌īŹĢrŻ¼ę▓┐╝æ]┴╦ī”┐žųŲŠWĮjĄ─Ę└ūoĪŻī”├┐ę╗╠ūDCSŻ»PLC▓╔╝»ĢrŻ¼Č╝▓┐╩┴╦ŠÅø_╣żū„šŠŻ╗╦∙ėąĄ─╣żū„šŠŻ¼Č╝Ž▐Č©į┌ę╗éĆå╬¬ÜĄ─VLANųąŻ¼ųĖŽ“ę╗┼_╠žČ©Ą─Ę└╗ē”įOéõŻ╗į┌Ę└╗ē”╔ŽŻ¼ųŲČ©ŽÓæ¬Ą─įLå¢▓▀┬įŻ¼īŹ¼FŠWĮjįLå¢Ą─░▓╚½ąįĪŻ

į┌įŁėąŽĄĮyųąŻ¼ī”┐žųŲŠWĮjĄ─░▓╚½Ę└ūoų„ę¬▓╔ė├┴╦ęįĘ└╗ē”×ķ║╦ą─Ą─ĘĮ░ĖĪŻ┐╝æ]ĄĮĘ└╗ē”╝╝ągĄ─ŠųŽ▐ąįŻ¼įōMESį┌2009─ĻīŹ╩®┴╦ī”┐žųŲŠWĮj░▓╚½ąįĄ─Ė─įņŻ¼▓óį┌Ė─įņĒŚ─┐ųą╩ū┤╬ę²╚ļ┴╦ŠWĮjĖ¶ļx╝╝ągĪŻ

ė╔ė┌įōĒŚ─┐×ķĖ─įņąįĒŚ─┐Ż¼┐╝æ]ĄĮī”įŁėąŽĄĮyĄ─╝µ╚▌ąįŻ¼▓óęį▓╗ė░Ēæ¼Fėą╔·«a×ķįŁätŻ¼į┌«aŲĘ▀xą═╝░ĘĮ░ĖįOėŗĢr╠žäe╠ß│÷Äū³cę¬Ū¾Ż║

a)╦∙▀x«aŲĘĒÜ╗∙ė┌Ą┌╬Õ┤·Ž╚▀MŠWĮjĖ¶ļx╝╝ągķ_░lŻ¼▓óĮøć°╝ęųĖČ©▓┐ķTÖz£yšJČ©ĪóšJūCŻ¼Ę¹║Žć°╝ęś╦£╩(GBŻ»T 20279Ī¬2006Ż¼GBŻ»T 20277Ī¬2006)ĪŻ

b)╦∙▀x«aŲĘĒÜų¦│ų¼FėąOPC▓╔╝»Įė┐┌ś╦£╩ĪŻ

C)╦∙▀x«aŲĘ╝░ĘĮ░ĖĒÜų¦│ųĪ░¤oö_Įė╚ļĪ▒ĘĮ╩ĮĪŻ╝┤į┌¼FėąŠWĮjųą╝ė╚ļŠWĮjĖ¶ļxčbų├ĢrŻ¼ī”¼FėąęčĮė╚ļMESĄ─DCSŻ»PLC▓┘ū„šŠĄ─▄øĪóė▓╝■¤oąĶū÷╚╬║╬╔²╝ē╗“Ė─äėŻ¼ī”▓┘ū„šŠĄ─ģóöĄ┼õų├¤oąĶū÷╚╬║╬Ė─äėĪŻ

d)╦∙▀x«aŲĘĒÜ─▄╠ß╣®öĄō■Ą─Ī░╝Ü┴ŻČ╚Ī▒įLå¢┐žųŲ╣”─▄ĪŻ└²╚ńī”ė┌OPCĘĮ╩ĮŻ¼ŠWĮjĖ¶ļxčbų├ĒÜ─▄ē“┐žųŲOPCĘ■äšŲ„ųąŠ▀¾w──ą®ItemĒŚį╩įS╗“Į¹ų╣▒®┬ČĮoMESŻ¼═¼Ģrī”├┐éĆItemĒŚĒÜų¦│ųų╗ūx╩ĮĄ─å╬Ž“įLå¢╣”─▄ęį▒ŻūCöĄō■░▓╚½ĪŻ

e)╦∙▀x«aŲĘ╝░ĘĮ░ĖĒÜ▒ŻūCį┌╝ė╚ļŠWĮjĖ¶ļxčbų├║¾öĄō■Į╗ōQīŹĢrąį┼cįŁŽĄĮyŽÓ«öŻ¼▓╗«a╔·čėĢrĪŻ

f)╦∙▀x«aŲĘĒÜ▒ŻūCūį╔Ē░▓╚½┼cĖ▀┐╔┐┐ąįĪŻĖ∙ō■ęį╔ŽįOėŗę¬Ū¾Ż¼įōĒŚ─┐ūŅĮK▀xė├┴╦ś╦£╩Ą─╣żśIŠWĮj░▓╚½Ę└ūoŠWĻPą═«aŲĘpSafetyI inkĪŻįō«aŲĘį┌ØMūŃ╔Ž╩÷ę¬Ū¾Ą─═¼ĢrŻ¼ėų╠ß╣®┴╦Ę¹║Žūį┐ž╣ż│╠Ĥ╩╣ė├┴ĢæTĄ─▓┘ū„ĘĮ╩ĮŻ¼▓╗ąĶę¬īŹ╩®╚╦åT┴╦ĮŌ╠½ČÓŠWĮj╝╝ągĄ─ŽÓĻPā╚╚▌Ż¼Š═║▄╚▌ęū═Ļ│╔ī”«aŲĘĄ─š{įć║═▓┐╩Ż¼╠ßĖ▀┴╦ĒŚ─┐īŹ╩®ą¦┬╩ĪŻ

5 ĮY╩°šZ

╩»╗»╣żśI╩Ūć°╝ęĄ─╗∙ĄAąį─▄į┤ų¦ų∙«aśIŻ¼ą┼Žó░▓╚½į┌╚╬║╬ĢrŲ┌Īó╚╬║╬ć°╝ę║═Ąžģ^Č╝éõ╩▄ĻPūóĪŻ─▄į┤ŽĄĮyĄ─ą┼Žó░▓╚½å¢Ņ}ų▒Įė═■├{ĄĮŲõ╦¹ąąśIŽĄĮyĄ─░▓╚½ĪóĘĆČ©ĪóĮøØ·Īóā×┘|Ą─▀\ąąŻ¼ė░Ēæų°ŽĄĮyą┼Žó╗»Ą─īŹ¼F▀M│╠ĪŻŠSūoŠWĮj░▓╚½Ż¼┤_▒Ż╔·«aŽĄĮyĄ─ĘĆČ©┐╔┐┐ĪóĘ└ų╣üĒūįā╚▓┐╗“═Ō▓┐╣źō¶Ż¼▓╔╚ĪĖ▀░▓╚½ąįĄ─Ę└ūo┤ļ╩®Č╝╩Ū╩»╗»ą┼ŽóŽĄĮy░▓╚½▓╗┐╔║÷ęĢĄ─ĮM│╔▓┐ĘųĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://www.guhuozai8.cn/

▒Š╬─ś╦Ņ}Ż║╩»╗»MES┐žųŲŠWĮj░▓╚½Ęų╬÷┼cīŹ█`

▒Š╬─ŠWųĘŻ║http://www.guhuozai8.cn/html/consultation/1083952337.html