ę²čį

ŠWĮją┼Žó░▓╚½╩Ūę╗éĆŲ¾śIą┼Žó╗»░lš╣║═▀M▓ĮĄ─ųžę¬ą┼Žó░▓╚½╗∙ĄAŻ¼ę▓╩Ūć°╝ęą┼Žó░▓╚½Ą╚╝ē▒Żūo╗∙▒Šę¬Ū¾Ą─ā╚╚▌ų«ę╗ĪŻšŃĮŁ╩ĪļŖ┴”įć“×蹊┐į║Ė▀Č╚ųžęĢŠWĮją┼Žó░▓╚½╣▄└ĒŻ¼░čą┼Žó░▓╚½╝{╚ļļŖ┴”╔·«a░▓╚½═¼Ą╚╣▄└ĒĪŻ2010─ĻŻ¼šŃĮŁ╩ĪļŖ┴”įć“×蹊┐į║ę└ō■ć°ŠW╣½╦ŠĪ░SG186╣ż│╠░▓╚½Ę└ūo┐é¾wĘĮ░ĖĪ▒ųąĄ─Ī░ļpŠWļpÖCĪóĘųģ^Ęųė“ĪóĄ╚╝ē▒ŻūoĪóČÓīėĘ└ūoĪ▒╗∙▒Šę¬Ū¾Ż¼į┌Ų¾śIįŁėąŠWĮj░▓╚½Ę└ūo╗∙ĄA╔Žķ_š╣┴╦ŠWĮjČ■╝ēė“Ė─įņĮ©įOŻ¼ęį╠ß╔²Ų¾śIŠWĮj░▓╚½Ę└ūo╦«ŲĮĪŻ

1 ŠWĮjĖ┼ør

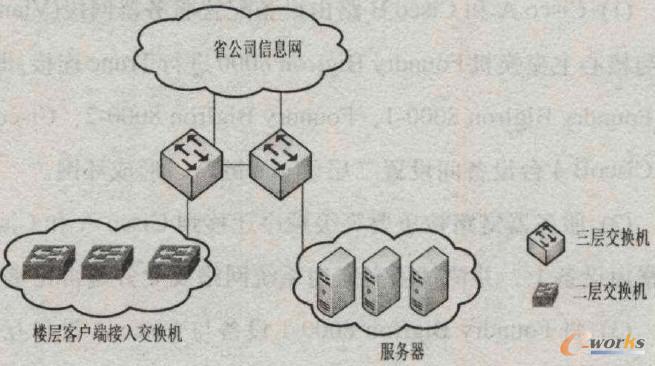

šŃĮŁ╩ĪļŖ┴”įć“×蹊┐į║ū„×ķ╩ĪļŖ┴”╣½╦Šų▒ī┘Ų¾śIŻ¼Ų¾śIŠWĮjęįŠųė“ŠWĘĮ╩ĮĮė╚ļ╩Ī╣½╦Š╣ŪĖ╔ŠW×ķų„Ż¼ą┼ŽóŠWĄ─╣ŪĖ╔öĄō■Į╗ōQ═©▀^3īėų„Į╗ōQÖCFoundry Biglron 8000īŹ¼FŻ¼Ė„▓┐ķT╝░ŲõŽ┬ī┘å╬╬╗═©▀^Č■īėĮė╚ļĮ╗ōQÖC╗“ģRŠ█Į╗ōQÖCĮė╚ļŲ¾śIą┼ŽóŠWŻ¼īŹ¼Fė├æ¶ĮKČ╦Įė╚ļŲ¾śI▐k╣½ą┼ŽóŠWĪŻŲ¾śIą┼ŽóŠWųąĄ─3īė║╦ą─ų„Į╗ōQÖC▓╔ė├Foundry Biglron 8000įOéõ(Ž┬ĘQFoundry Biglron 8000-1║═Founcry Biglron 8000Ī¬2)▀Mąą▓┐╩Ż¼▓╔ė├ņoæB┬Ęė╔ĘĮ╩Į┼c╩Ī╣½╦Šī”Č╦įOéõ▀MąąņoæB┬Ęė╔ŽÓ┬ōĪŻŲ¾śIą┼ŽóŠWŠWĮj═žōõ╩ŠęŌłD╚ńłD1╦∙╩ŠĪŻ

╗∙ė┌łD1ųąĄ─ŠWĮj═žōõ╩ŠęŌĮYśŗłDŻ¼║╦ą─ų„Į╗ōQÖCFoundry Biglron 8000-1║═Foundry Biglron 8000-2ų«ķg▀\ąą╠ōöM┬Ęė╔Ų„╚▀ėÓģfūh(VRRPŻ║Virtual Router RedundancyProtoco1)Ż¼ęį▀_ĄĮ┬Ęė╔éõĘ▌╚▀ėÓĄ──┐Ą─ĪŻĖ„śŪīėĮ╗ōQÖCęÓ▓╔ė├ļpµ£┬ĘĘųäe╔Ž┬ō║╦ą─ų„Į╗ōQÖCFoundry Biglron 8000ę╗1║═Founcry Biglron 8000-2įOéõŻ¼▀_ĄĮŠWĮjµ£┬Ę╝░įOéõĄ─¤ßéõĘ▌ą¦╣¹ĪŻĄ½å¢Ņ}į┌ė┌Ż║Ų¾śIą┼ŽóŠWųą╦∙ėąæ¬ė├Ę■äšŲ„Š∙ų▒ĮėĮė╚ļĄĮ║╦ą─ų„Į╗ōQÖCFoundry BigIron 8000įOéõ╔ŽŻ¼Š∙═©▀^ų„Į╗ōQÖCFoundry Biglron 8000Ą─╬’└ĒČ╦┐┌īŹ¼FöĄō■░³▐D░lĪŻ╗∙ė┌łD1ŠWĮj╝▄śŗ╩ŠęŌłDŻ¼ŠWĮj╝▄śŗų„ę¬╚▒Ž▌į┌ė┌Ż¼╝┤▒ŠĒŚ─┐Ė─įņĄ─ų„ę¬│÷░l³cŻ║╩ŪŲ¾śIą┼ŽóŠW¤oĘ©Č©┴xĮYśŗ╗»Ą─┬Ęė╔ė“ęį╝░¤oĘ©ŪÕ╬·ĄžĮńČ©ųžę¬Ę■äšŲ„┼cŲš═©ā╚ŠWPCĄ─ų«ķgĄ─▀ģĮńĪŻę“┤╦Ż¼Ų¾śIą┼ŽóŠWĮjąĶę¬▀MąąŠWĮj░▓╚½ė“Ė─įņŻ¼═©▀^Į©įOČ■╝ēĘ■äšŲ„ė“║═ū└├µŽĄĮyė“Ż¼ęįäØĘųŪÕ╬·Ą─Č■╝ēĘ■äšŲ„ė“║═ū└├µĮKČ╦ė“Ż¼īŹąą▀ģĮń░▓╚½Ę└ūoĪŻ

łD1 ŠWĮj═žōõ╩ŠęŌłD

2 Ė─įņĘĮĘ©╝░▓Į¾E

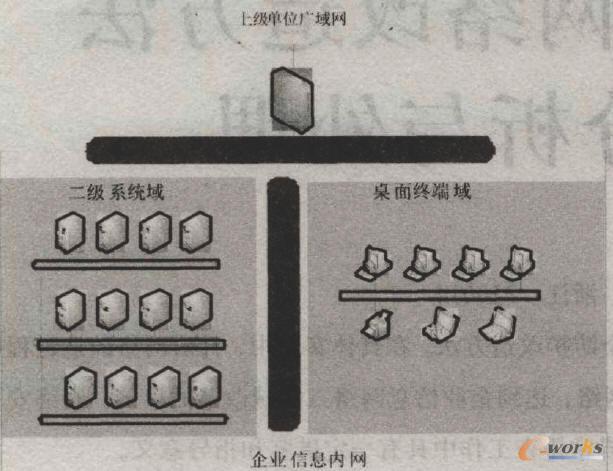

░┤ššĪ░╚²╝ēŽĄĮy¬Ü┴ó│╔ė“ĪóČ■╝ēŽĄĮyĮyę╗│╔ė“ Ą─ė“äØĘųįŁätŻ¼į┌▒Š░ĖųąŻ¼æ¬įō×ķ▒ŠŲ¾śIą┼ŽóŠWĮjŽĄĮyäØĘųę╗éĆĮyę╗Ą─Č■╝ēŽĄĮyĘ■äšŲ„ė“║═ū└├µĮKČ╦ė“Ż¼▓óĘųäe▀Mąą░▓╚½Ę└ūo║═╣▄└ĒĪŻČ■╝ēŽĄĮyĘ■äšŲ„ė“┼cū└├µĮKČ╦ė“ķgīŹąąÖMŽ“ė“ķgĄ─░▓╚½Ę└ūo┤ļ╩®Ż¼ęįīŹ¼Fė“ķgĄ─░▓╚½Ę└ūoĪŻ░▓╚½ė“äØĘų╩ŠęŌłD╚ńłD2╦∙╩ŠĪŻ

łD2 ░▓╚½ė“äØĘų╩ŠęŌłD

ę“┤╦Ż¼×ķĮ©┴óČ■╝ēŽĄĮyĘ■äšŲ„ė“Ż¼ąĶą┬į÷╝ėā╔┼_Į╗ōQÖC(Ž┬ĘQCisco A ║═CiscoB)ū„×ķČ■╝ēŽĄĮyĘ■äšŲ„ė“Ą─Įė╚ļĮ╗ōQÖCŻ¼▓ó░čįŁ▓┐ī┘į┌║╦ą─ų„Į╗ōQÖCFoundry Bigiron 8000įOéõ╔ŽĄ─╦∙ėąæ¬ė├Ę■äšŲ„Ž┬ęŲĄĮą┬į÷Ą─ŠWĮjĮ╗ōQÖCCiscoįOéõ╔ŽĪŻ═¼ĢrŻ¼CiscOA║═CiscoBīó═©▀^ķ_Ę┼╩ĮūŅČ╠┬ĘÅĮā׎╚ģfūh(OSPFŻ║Open Shortest Path)Ęųäe┼cā╔┼_║╦ą─ų„Į╗ōQÖCFoundry Biglron 8000╗ź┬ōŻ¼ŪęįŁėąį┌Founcry Biglron 8000įOéõ╔ŽĄ─Ę■äšŲ„ŠWČ╬Ą─ŠWĻPīóŽ┬ęŲų┴Cisco A║═Cisco B╔ŽŻ¼Cisco A║═Cisco Bų«ķgīó▀\ąą¤ßéõĘ▌┬Ęė╔Ų„ģfūh(HSRP)Ż¼īŹ¼FĘ■äšŲ„ŠWČ╬ŠWĻPĪóįOéõĪóµ£┬Ę╚▀ėÓĪŻō■┤╦Ż¼╣ż│╠īŹ╩®▓Į¾EąĶĘų╚²▓Į▀MąąŻ║

(1)Cisco A║═Cisco B┬Ęė╔įOéõ┼õų├Ę■äšŲ„ŠWČ╬(Vlan)Ż¼Š«┼c║╦ą─ų„Į╗ōQÖCFoundry Biglron 8000▀MąąTrunc▀BĮėĪŻ╝┤Ż║į┌Foundry Biglron 8000-1ĪóFoundry Biglron 8000Ī¬2ĪóCiscoA║═CiscoB 4┼_įOéõķgįOų├Č■īėTruncµ£┬ĘŻ¼ą╬│╔ŁhŠWĪŻ

(2)Ę■äšŲ„µ£┬Ę░┤ųžę¬Ą╚╝ēĒśą“▀węŲĄĮCisco A║═CiscoB┬Ęė╔įOéõ╔ŽŻ¼▓ó£yįć╦∙ėąæ¬ė├ŽĄĮyŠWĮj╝░śIäš╩Ūʱš²│ŻĪŻ

(3)īóFoundry Biglron 8000-1įOéõ┼cCisco AįOéõ╗ź┬ōĮė┐┌ė╔Č■īėTrunc─Ż╩Įą▐Ė─×ķ╚²īė─Ż╩ĮŻ¼═¼śėīóFoundryBiglron 8000-2įOéõ┼cCisco BįOéõĄ─╗ź┬ōĮė┐┌ė╔Č■īėTrunc─Ż╩Įą▐Ė─×ķ╚²īė─Ż╩ĮŻ¼▓óį┌┤╦4┼_įOéõ╔ŽĘųäeåóė├OSPFģfūhŻ¼«a╔·äėæB┬Ęė╔Śl─┐ĪŻ

(4)īŹąąvlanįLå¢┐žųŲ┤ļ╩®Ż¼īŹ¼FÖMŽ“ė“ķg▀ģĮńĘ└ūoĪŻ╝┤į┌ą┬į÷Ą─Ę■äšŲ„ė“Į╗ōQÖC╔ŽŻ¼Ė∙ō■śIäšįLå¢ęÄät║═░▓╚½ąĶŪ¾Ż¼┼õų├vlan ACLŻ¼▀_ĄĮū└├µĮKČ╦ĄĮĘ■äšŲ„Ą─ÖMŽ“įLå¢┐žųŲĪŻ

3 «É│ŻŪķørĘų╬÷┼c╠Ä└Ē

3Ż«1 «É│ŻŪķør├Ķ╩÷

į┌īŹ╩®┴╦Ą┌1▓ĮĪóĄ┌2▓Į║¾Ż¼╦∙ėąæ¬ė├Ę■äšŲ„Š∙ŲĮ╗¼Ž┬ęŲĄĮą┬į÷Ą─Cisco A║═Cisco B┬Ęė╔įOéõ╔ŽŻ¼Ą½«öīŹ╩®┴╦Ą┌3▓Į║¾Ż¼╝┤«ö░čFoundry Biglron 8000-1┼cCiscoA Ż¼FoundryBiglron 8000-2┼cCiscoBų«ķgė╔Č■īėTruncµ£┬Ęą▐Ė─×ķ╬’└Ē╚²īėĮė┐┌╗ź┬ōŻ¼▓óåóė├CiscoAĪóCiscoB┼c2┼_Foundry Biglron8000įOéõĄ─OSPF┬Ęė╔äėæBģfūhŻ¼«a╔·äėæB┬Ęė╔Śl─┐ą┼Žó║¾Ż¼╬ęéāĮø▀^£yįć░l¼FŻ║4┼_įOéõ┬Ęė╔▒Ēą┼ŽóĮ©┴óš²│ŻŻ¼ė├æ¶ĮKČ╦ĄĮĘ■äšŲ„Č╦įOéõĄ─PING ░³š²│ŻŻ¼┐═æ¶Č╦ĄĮĘ■äšŲ„Č╦TELNETČ╦┐┌š²│ŻŻ¼Ą½╩Ū┤µį┌▓┐Ęų7īėæ¬ė├Ę■äš│÷¼F«É│Ż¼FŽ¾ĪŻ╚ń▀h│╠ū└├µų╗─▄▀B═©ę╗┤╬Š═¤oĘ©į┘▀BĮėŻ¼▓┐ĘųĘ■äšŲ„Ą─WEBæ¬ė├Ę■äšų╗─▄éĆäeĮKČ╦─▄įLå¢Ż¼┤¾▓┐ĘųĮKČ╦¤oĘ©š²│ŻįLå¢Ą╚«É│Ż¼FŽ¾ĪŻ

3Ż«2 «É│ŻŪķørĘų╬÷

«öŠWĮjė÷ĄĮ«É│ŻĢrŻ¼╝╝ąg╚╦åT╩ūŽ╚ĻPą─Ą─╩Ū╚ń║╬┤_Č©▓óą▐Å═«É│ŻŻ¼╩╣ŠWĮj┐ņ╦┘╗ųÅ═š²│Ż▀\ąąĪŻę“┤╦Ż¼▒žĒÜ╝░Ģr╩š╝»ėąĻPą┼ŽóŻ¼▓óī”╦∙░l╔·Ą─å¢Ņ}▀Mąąūą╝ÜĘų╬÷Ż¼═©│ŻÅ─ęįŽ┬3éĆĘĮ├µ▀MąąĘų╬÷ĪŻ

(1)æ¬ė├│╠ą“å¢Ņ}Ż║▓┐Ęųæ¬ė├┐╔─▄│÷¼FŠWĮjųąöÓ║¾Ż¼æ¬ė├Ę■äšąĶę¬ųžåó▓┼─▄š²│Ż╠ß╣®Ę■䚥─ŪķørĪŻ

(2)ŠWĮjė▓╝■å¢Ņ}Ż║╚ńįOéõ▀BĮėĪóė▓╝■ĪóŠĆ┬Ęå¢Ņ}Č°ę²░lŠWĮj▓╗ĘĆČ©╗“ŠW┬Ę«É│Żå¢Ņ}ĪŻ

(3)ŠWĮj┼õų├å¢Ņ}Ż║╚ńŠWĮjģfūhĪó┼õų├å¢Ņ}įņ│╔ŠWĮj▓╗ĘĆČ©«É│ŻĪŻ

3Ż«3 «É│ŻŪķør╠Ä└Ē

(1)æ¬ė├│╠ą“å¢Ņ}┼┼▓ķŻ║ßśī”▓┐Ęųæ¬ė├Ę■äšŲ„Ą─▀h│╠ū└├µ¤oĘ©š²│Ż▀BĮėĄ─å¢Ņ}Ż¼╬ęéā═©▀^┼cśIäš▓┐ķT┬ōŽĄŻ¼▓╔ė├æ¬ė├│╠ą“ųžåóĄ─ĘĮ╩ĮĪŻųžåó║¾Ż¼Įø▀^£yįćŻ¼╬ęéā░l¼F╣╩šŽ╚į╚╗┤µį┌ĪŻę“┤╦Ż¼┼┼│²┴╦æ¬ė├Ę■äš▒Š╔Ēå¢Ņ}Ą─┐╔─▄ąįĪŻ

(2)ŠWĮjė▓╝■å¢Ņ}┼┼▓ķŻ║╬ęéāÅ─ŠWĮjįOéõ╝░ė▓╝■╗∙ĄAįO╩®ų°╩ųŻ¼ų▓ĮĖ³ōQ┴╦ŠWĮjįOéõĄ─╬▓└wĪó╣Ō─ŻēK(SFP)ĪóįOéõĮė╚ļ░Õ┐©▓█╬╗ĪŻ═©▀^£yįć░l¼FŻ¼å¢Ņ}ę└╚╗¤oĘ©ĮŌøQĪŻ╣╩ę▓┼┼│²┴╦ė▓╝■ę²░l╣╩šŽĄ─┐╔─▄ąįĪŻ

(3)ŠWĮj┼õų├å¢Ņ}┼┼▓ķŻ║╩ūŽ╚Ż¼╬ęéāæčę╔┐╔─▄╩ŪŠWĮjöĄō■░³╩š║═░lĄ─ŠWĮj┬ĘÅĮ▓╗ę╗ų┬Č°ę²░lŠWĮjĄ─▓╗ĘĆČ©ĪŻę“┤╦Ż¼╬ęéā╔Žš{┴╦ų„Į╗ōQįOéõFoundry Biglron 8000-1║═ų„Į╗ōQFoundry Biglron 8000-2ų«ķgĪó┬Ęė╔Ų„Cisco A║═┬Ęė╔Ų„Cisco Bų«ķgĄ─┬Ęė╔│╔▒ŠųĄ(cost)Ż¼▀Mę╗▓Į┤_▒ŻŠWĮjöĄō■░³╩š║═░l─▄╩╣ė├═¼ę╗┬ĘÅĮĪŻĄ½£yįć▒Ē├„Ż¼costųĄš{š¹║¾Ż¼å¢Ņ}ę└╚╗┤µį┌ĪŻ

╚╗║¾Ż¼╬ęéāīóFoundry Biglron 8000-2┼cCiscoBų«ķgĄ─µ£┬ĘöÓķ_║¾Ż¼Įø▀^£yįćŻ¼å¢Ņ}╚į╚╗┤µį┌}Ą½╩Ū«ööÓķ_FoundryBiglron 8000Ī¬1┼cCisco Aµ£┬Ę(▒Ż┴¶Foundry Biglron 8000-2┼cCisco BĄ─µ£┬Ę)Ż¼╬ęéā£yįć░l¼FŻ║7īėæ¬ė├╗ųÅ═š²│ŻŻ¼▀h│╠ū└├µĄ╚å¢Ņ}ę▓Ą├ĄĮš²│Ż╗ųÅ═ĪŻ╦∙ęįŻ¼╬ęéā┤_Č©┴╦╩ŪFoundryBiglron 8000-1║═Cisco Aų«ķgµ£┬Ę┼õų├Ą─å¢Ņ}ĪŻ

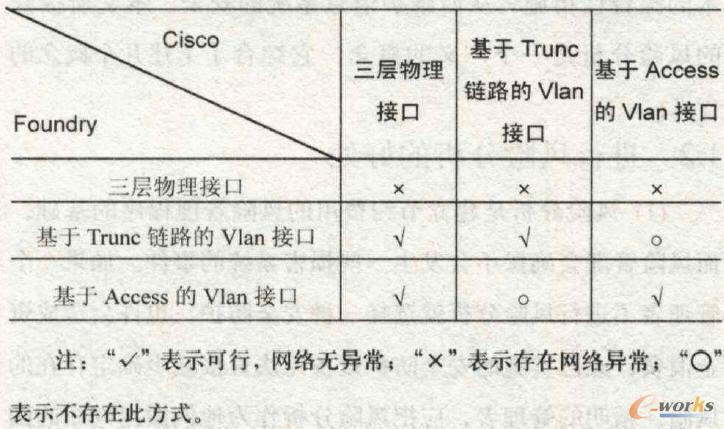

├„┤_å¢Ņ}╦∙į┌║¾Ż¼╬ęéā═©▀^Ęų╬÷Ż¼║╦ą─ų„Į╗ōQÖCFoundryBiglron 8000┼cCisco A╗“Cisco B┬Ęė╔Ų„Ą─ŠWĮj╗ź▀B┐╔ęįėą3ĘNĘĮ╩Į(╚²īė╬’└ĒĮė┐┌╗ź▀BĪóŠWČ╬VlanĮė┐┌Ą─Trunc╗ź▀BĪóŠWČ╬VlanĮė┐┌Ą─Access╗ź▀B)Ż¼×ķīŹ¼FFoundry Biglron-1┼cCisco AĄ─š²│Ż▀BĮėŻ«╚ń▒Ē1╦∙╩ŠŻ¼╬ęéāī”Ė„ĘN┐╔─▄ąį▀Mąą┴╦£yįćŻ¼ĮY╣¹╬ęéā░l¼FŻ¼╚¶Foundry Biglron 8000-1╩╣ė├╬’└Ē3īėĮė┐┌Ż¼¤ošōCicSOA įOéõ▓╔ė├3ĘNĘĮ╩Į(╚²īė╬’└ĒĮė┐┌╗ź▀BĪóŠWČ╬VlanĮė┐┌Ą─Trunc╗ź▀BĪóŠWČ╬VlanĮė┐┌Ą─Access╗ź▀B)Ą─╚╬║╬ę╗ĘNŻ¼ŠWĮj«É│Żīó┤µį┌ĪŻČ°«öFoundry Biglron8000-1▓╔ė├╗∙ė┌Truncµ£┬Ę─Ż╩ĮĄ─VlanĮė┐┌Ż¼╗“╗∙ė┌AccessĄ─VlanĮė┐┌Ż¼ätŠWĮj╗ųÅ═š²│ŻĪŻ

▒Ē1 Foundry Biglron 8000 ┼cCisco ╚²īė╗ź┬ō£yįć▒Ē

ę“┤╦Ż¼×ķ╝ėÅŖ░▓╚½ąįŻ¼╬ęéāīóFoundry Biglron 8000-1Ą─╗ź┬ōĮė┐┌įOų├×ķ╗∙ė┌AccessĄ─VlanĮė┐┌Ż¼Cisco A▓╔ė├╬’└Ē╚²īėĮė┐┌Ż¼ŠWĮj╝░æ¬ė├Š∙╗ųÅ═┴╦š²│ŻĪŻ═©▀^ŠWĮj«É│ŻĄ─Ęų╬÷┼c╠Ä└ĒŻ¼╬ęéā░l¼Få¢Ņ}ų„ę¬į┌ė┌▓╗═¼ŠWĮjÅS╝ęįOéõų«ķg╚²īė╗ź┬ōĘĮ╩Įå¢Ņ}╔ŽŻ¼═©▀^▐DōQ╗ź▀BĘĮ╩ĮŻ¼ŠWĮj«É│ŻūŅĮKĄ├ęįĮŌøQĪŻ

4 ĮYšZ

▒Š╬─╠Įėæ┴╦ļŖ┴”ų▒ī┘Ų¾śI╗∙ė┌Ą╚╝ē▒ŻūoĄ─ŠWĮj░▓╚½Ę└ūoĖ─įņĘĮĘ©Ż¼╠ß│÷┴╦═©▀^ą┬į÷╝ėŠWĮjįOéõŻ¼śŗĮ©Ę■äšŲ„Č■╝ēė“Ż¼ęįŪÕ╬·äØĘųŲ¾śIą┼ŽóŠWĄ─Ę■äšŲ„ė“┼cū└├µĮKČ╦ė“Ż¼═©▀^┼õų├Vlan ACL┤ļ╩®īŹ¼F░▓╚½ė“░▓╚½Ę└ūoĄ─╗∙▒Š┤ļ╩®║═╗∙▒Š▓Į¾EŻ¼▓óį┌šŃĮŁ╩ĪļŖ┴”įć“×蹊┐į║Š▀¾w░Ė└²ųą╝ėęįīŹ█`ĪŻīŹ█`▒Ē├„Ż║įōĘĮĘ©║åå╬Īóėąą¦Ż¼─▄ē“▀_ĄĮć°╝ęĄ╚╝ē▒Żūo╗∙▒Šę¬Ū¾Ż¼▀_ĄĮć°ŠW╣½╦ŠSG186╣ż│╠░▓╚½┐é¾wĘ└ūoĄ─ę¬Ū¾ĪŻį┌╣ż│╠īŹ╩®ųąŻ¼ę▓ė÷ĄĮ┴╦▓╗═¼ÅS╝ęįOéõų«ķgį┌åóė├3īėĮė┐┌╗ź┬ō╔ŽŻ¼ė╔ė┌╝╝ąg╚╦åTī”įOéõąį─▄╝░┼õų├▓╗ē“╩ņŽżĄ╚įŁę“«a╔·ŠWĮj«É│Ż¼FŽ¾ĪŻ╝╝ąg╚╦åT═©▀^ČÓĘNĘĮĘ©£yįćĪó“×ūCĪó┼┼ÕeŻ¼ūŅĮK▓╔ė├┴╦░▓╚½ąį▌^Ė▀ę╗ĘN╗ź┬ō┼õų├─Ż╩ĮŻ¼╗ųÅ═š²│ŻŠWĮjĪŻę“┤╦Ż«▒Š╬─ųą╗∙ė┌Ą╚╝ē▒ŻūoĄ─ŠWĮj░▓╚½Ę└ūoĖ─įņĘĮĘ©╝░ŠWĮjĖ─įņųąŠWĮj«É│ŻĄ─Ęų╬÷┼┼▓ķ╠Ä└ĒĮø“×ī”═¼ŅÉą═Ų¾śIŠWĮjĖ─įņŠ▀ėąę╗Č©Ą─ģó┐╝║═ĮĶĶbęŌ┴xĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://www.guhuozai8.cn/

▒Š╬─ś╦Ņ}Ż║╗∙ė┌Ą╚╝ē▒ŻūoĄ─ŠWĮjĖ─įņĘĮĘ©╝░«É│ŻŪķørĘų╬÷┼c╠Ä└Ē

▒Š╬─ŠWųĘŻ║http://www.guhuozai8.cn/html/support/1112185051.html